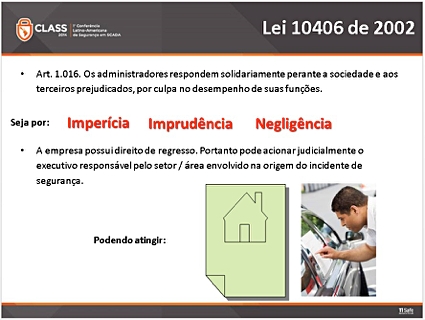

No CLASS edição 2014 (Conferência Latino Americana de Segurança SCADA, evento internacional bianual da TI Safe), falei em minha palestra sobre o Artigo 1016 do Código Civil – Lei 10406/02 – que prevê que os administradores respondem solidariamente perante a sociedade e os terceiros prejudicados, por culpa no desempenho de suas ações.

Esta responsabilidade se dá pelo cargo de gerência e/ou direção que é exercido na administração pública e privada. Percebe-se que há necessidade de penalização quando então é evidenciada imprudência, imperícia e negligência no exercício de seu cargo e a indenização pode atingir os bens particulares do gestor.

Analisemos então os fatos quanto ao cyber ataque mundial, com vírus Wannacry, deflagrado na sexta-feira, 12 de maio de 2017 sem levar em conta que a ferramenta usada como vetor de propagação tenha sido roubada da NSA. Isto no caso é acessório e não entra no mérito da questão.

- Ação: ataque cibernético deflagrado em escala mundial.

- Alvo primário: máquinas que rodam o sistema operacional Windows.

- Arma utilizada: Wannacry, praga que criptografa os arquivos causando total inoperância. Ransomware.

- Vulnerabilidade explorada: brecha de segurança do sistema operacional que, quando explorada com sucesso, permite acesso hierárquico como administrador da máquina invadida.

- Velocidade de propagação: mesma velocidade dos links de conexão que interligam as redes locais e externas de computadores.

- Consequências: 100 países atingidos, 200 mil máquinas infectadas, infraestruturas críticas comprometidas e serviços básicos à sociedade paralisados.

Da mesma forma que as leis de um país são públicas e todos devem conhecê-las sem poder ignorar a sua existência, as atualizações e correções de softwares não devem e não podem ser repudiadas pelos administradores de redes, analistas de sistemas, coordenadores de suporte técnico e nem gerentes de TIC.

Correção para falha já estava disponível

É sabido que a correção para o SO Windows foi disponibilizada pela Microsoft desde o mês de março passado. Pergunta que não quer calar: por que as empresas e usuários afetados não atualizaram seus sistemas?

Muito além dos aspectos técnicos envolvidos, trata-se claramente de uma questão de conformidade que envolve pessoas, protocolos, normas e procedimentos.

As empresas devem se obrigar a realizar periodicamente minuciosas análises de riscos em suas estruturas, principalmente em camada 7 do modelo OSI, de maneira a se blindarem ciberneticamente, implantando uma coleção de medidas e contra medidas físicas e lógicas para quando do momento de incidentes como este, que ainda encontra-se em desdobramento de curso.

Destaca-se ainda que em ambientes industriais SCADA não há como ficar parando a produção fabril para aplicação de patches a todo momento. E pior ainda: o fabricante do ambiente industrial deve homologar toda e qualquer atualização antes de esta ser aplicada em caráter de produção. Caso contrário, se aplicado o corretivo sem tal homologação, a garantia da planta será perdida.

Os administradores relapsos devem sim sofrer as consequências legais da irresponsabilidade dos seus atos. Que sirva de exemplo e vão chorar na cama que é lugar quente. [Webinsider]

. . .

http://br74.teste.website/~webins22/2017/05/16/contrate-o-webinsider-para-melhorar-o-blog-da-empresa/

http://br74.teste.website/~webins22/2017/03/13/criminosos-enganam-usuarios-e-ameacam-reputacao-das-empresas/

http://br74.teste.website/~webins22/2015/07/21/dicas-de-seguranca-da-informacao-para-negocios/

Leonardo Cardoso de Moraes

Leonardo Cardoso de Moraes (leonardo@cardosodemoraes.com.br) é diretor comercial da TI Safe e perito forense.